كيفية تأمين جهاز كمبيوتر

المحتوى

هي الويكي ، مما يعني أن العديد من المقالات كتبها العديد من المؤلفين. لإنشاء هذه المقالة ، شارك 33 شخصًا ، بعضهم مجهول الهوية ، في عددها وتحسينه بمرور الوقت.هناك 17 من المراجع المذكورة في هذه المقالة ، فهي في أسفل الصفحة.

لقد اشتريت للتو جهاز كمبيوتر لأنشطتك الشخصية وتريد تأمينه؟ ستحتاج إلى تثبيت برنامج جدار الحماية ومكافحة الفيروسات وبرامج الكشف عن البرامج الضارة. ستحتاج أيضًا إلى تثبيت نظام تشفير وإخفاء الهوية لحماية بياناتك الخاصة ، لكن هذا الموضوع كبير جدًا بحيث لا يمكن تغطيته في هذه المقالة. تعرف على الأقل أن الحماية المادية للبيانات تكون في بعض الأحيان على حساب حماية خصوصيتك. من خلال إلغاء تجزئة القرص الصلب ، وإنشاء نقاط استعادة ، وإنشاء نسخ احتياطية ، يصبح من السهل استعادة البيانات في حالة حدوث مشاكل ، ولكن من السهل أيضًا سرقة البيانات.

إذا كنت ترغب في استخدام جهاز الكمبيوتر الخاص بك للاتصال بالإنترنت ، ومشاركة الملفات من عصا USB وإتاحة الوصول إلى جهاز الكمبيوتر الخاص بك عن طريق أشخاص آخرين عن بعد ، فهذه المقالة لك. إذا لم يكن الأمر كذلك ، فسيكون عدد قليل فقط من الإجراءات الموضحة هنا كافية للحفاظ على أمان الكمبيوتر.

مراحل

-

اختيار نظام التشغيل وفقا لمستوى الأمن. تعتبر أنظمة Linux أقل عرضة من أنظمة Windows لأنها أقل تأثراً بالفيروسات. تم تصميم OpenBSD (نظام Unix) بشكل أساسي لأسباب أمنية. عند اختيار نظام التشغيل الخاص بك ، يجب عليك أن تسأل نفسك ما إذا كانت العمليات محدودة بحسابات المستخدمين ، وما هي أذونات الملفات وما إذا كان يتم تحديثها بانتظام. تأكد من تحديث تحديثات أمان النظام بشكل دوري ، ولكن أيضًا لجعل التحديثات التي تنطبق على البرنامج. -

اختر مستعرض ويب بناءً على مستوى الأمان الخاص به. قد تسمح الثغرات الأمنية في مثل هذه البرامج بإصابة البرامج الضارة بالكمبيوتر أثناء تصفح الإنترنت. تأكد من تعطيل البرامج النصية باستخدام ملحق مثل NoScript أو Privoxy أو Proxomitron. كن مهتمًا بما يمكن أن يقوله خبراء الأمن المستقلون (مثل خبراء US-CERT) والمتسللين حول نقاط الضعف في بعض المتصفحات. يعتبر Google Chrome آمنًا نسبيًا لأنه يوفر ميزة "الحماية" التي تحمي النظام من هجمات البرامج الضارة وتقلل من خطر انتشار فيروسات الكمبيوتر. -

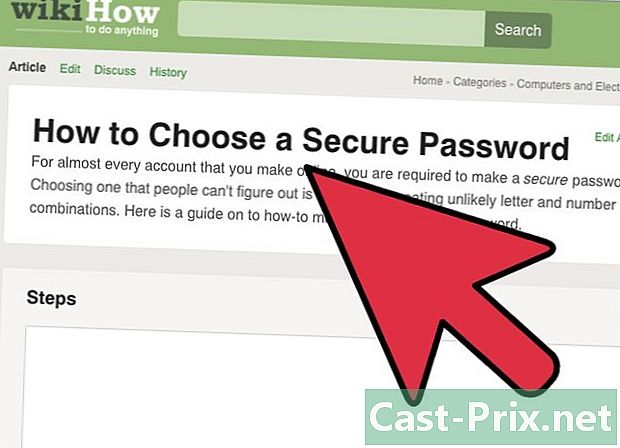

اختيار كلمات مرور قوية. اتخذ هذا الاحتياط عند تعيين الوصول إلى جهاز الكمبيوتر الخاص بك أو حساب البريد الإلكتروني أو الجهاز مثل جهاز التوجيه. اختر الكلمات الأصلية لأن المتسللين يبنون هجماتهم على كلمات المرور باستخدام القوة الغاشمة لحساب أجهزة الكمبيوتر ، وكذلك القواميس. -

فقط استعادة الملفات من مصادر آمنة. عندما تقوم بتنزيل برنامج ، قم بذلك من المواقع الرسمية ، والمواقع المعروفة والمعروفة بأمنها (مثل softpedia أو التنزيل أو snapfiles أو tucows أو fileplanet أو betanews أو sourceforge) أو مواقع التخزين إذا كنت تستخدم Linux. -

تثبيت مكافحة الفيروسات جيدة. من المهم جدًا القيام بذلك إذا كنت تستخدم برنامج نظير إلى نظير بانتظام. تم تصميم Antivirus لتعطيل أحدث البرامج الضارة ، سواء كانت فيروسات أو أحصنة طروادة أو ضغطات المفاتيح أو الجذور الخفية أو الديدان. تعرف على ما إذا كانت برامج مكافحة الفيروسات الخاصة بك توفر حماية في الوقت الفعلي أو عند الطلب أو بعد طلب وصول. راجع أيضًا ما إذا كان يقدم تحليل Euristic للملفات. يعد Avast و AVG من منتجات مكافحة الفيروسات المجانية التي تتمتع بسمعة ممتازة. قم بتنزيل واحد وقم بتثبيته في نظام التشغيل واطلب منه فحص محرك الأقراص الثابتة بانتظام. تأكد أيضًا من تحديث قاعدة بيانات الفيروسات بانتظام. -

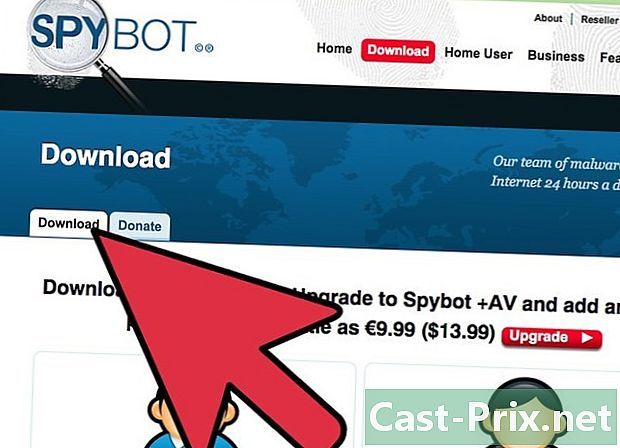

قم بتنزيل وتثبيت البرامج التي تحيد برامج التجسس. اختر برامج مثل "Spybot Search and Destroy" أو "HijackThis" أو "Ad-Aware" واجعلها تفحص محرك الأقراص الثابتة بانتظام. إذا كنت بحاجة إلى توصيل جهاز الكمبيوتر الخاص بك بالإنترنت ، فمن المهم جدًا استخدام برنامج مكافحة فيروسات وبرنامج مثل "Spybot" الذي يحيد برامج التجسس والبرامج الضارة الأخرى. هناك العديد من مواقع الويب التي تغرس الكود الضار في جهاز الكمبيوتر عن طريق استغلال الثغرات الأمنية في متصفح "Internet Explorer". من المهم منع هذا النوع من الضرر ، لأن هذه الرموز يمكن أن تحدث الكثير من الضرر حتى قبل أن يدرك صاحب الكمبيوتر أن جهازك قد أصيب. -

قم بتنزيل وتثبيت جدار الحماية. يمكنك اختيار ZoneAlarm أو Comodo أو Kerio أو WinRoute على نظام Windows ، بينما يقدم Linux غالبًا Iptables افتراضيًا. إذا كنت تستخدم جهاز توجيه ، فلديك طبقة إضافية من الأمان مع جدار حماية الجهاز المدمج فيه. -

أغلق جميع المنافذ على جهازك. يقوم المتسللون بمسح المنافذ على أجهزة الكمبيوتر البعيدة لمحاولة العثور على منفذ يمكنهم من خلاله إرسال الإرشادات للتحكم في الجهاز. يتم إغلاق جميع المنافذ افتراضيًا مع أنظمة Linux. -

إجراء اختبارات التسلل. ابدأ بإجراء اختبار الاتصال بالأجهزة الخاصة بك ثم قم بإجراء مسح بسيط باستخدام Nmap. يمكنك أيضًا استخدام Backtrack تحت Linux. -

اختبر برامج التسلل مثل Ossec. يمكنك أيضًا استخدام Tripwire أو RkHunter. -

لا تنس أن تفكر في سلامة المواد نفسها. تذكر أن لديك نظام قفل من نوع Kensington إذا كنت تمتلك جهاز كمبيوتر محمول تحمله وتستخدمه في مواقع مختلفة. يمكنك أيضًا إنشاء كلمة مرور في BIOS بجهاز الكمبيوتر لمنع أي شخص من استخدام جهازك أو محركات الأقراص الخارجية إذا كان غير مصرح به. لا تستخدم محرك أقراص USB أو محرك أقراص خارجي لتخزين أهم البيانات الخاصة بك ، حيث يمكن سرقة أو فقد هذه الوسائط بسهولة أكبر.- إذا كنت تخشى السرقة ، فيمكن أن يكون التشفير طريقة جيدة للغاية لجعل بياناتك الشخصية غير قابلة للوصول. تشفير على الأقل البيانات المخزنة في مجلد المستخدم الخاص بك. قد يؤثر هذا على أداء جهاز الكمبيوتر الخاص بك ، لكنك ستضمن على الأقل عدم تندرج البيانات الحساسة (على سبيل المثال ، البيانات المصرفية) في الأيدي الخطأ. في نظامي Windows و Linux ، يمكنك استخدام FreeOTFE ، ولكن يمكنك أيضًا استخدام Truecrypt ضمن أنظمة التشغيل نفسها ونظام التشغيل OS X. في نظام التشغيل X (الإصدار 10.3 أو الأحدث) ، انتقل إلى "أمان تفضيلات النظام" وانقر فوق "FileVault Security" لبدء إجراء التشفير الذي يمكن أن يستغرق بضع دقائق إلى بضع ساعات حسب كمية البيانات المراد معالجتها. ضمن Linux Ubuntu (الإصدار 9.04 أو الأحدث) ، خلال الخطوتين 5 و 6 من التثبيت ، يمكنك اختيار تشفير (مع "Ecryptfs") مجلد "الصفحة الرئيسية" الذي سيتم بعد ذلك الوصول إليه (البيانات غير المشفرة) فقط مع كلمة من تمر.